Hardware e Software: Os Processadores

(1A-IC-17) – Trabalhar de maneira responsável e segura com outros de maneira online.

Competências da Base Nacional Curricular Comum (BNCC) Utilizadas

Esse plano de aulas tem como objetivo de conscientizar o aluno sobre os riscos da comunicação online e como podemos fazer isto de maneira segura.

Esta aula compõe os pilares de Letramento Tecnológico e Letramento Científico da metodologia Flylab da Barco Voador.

Para que servem os computadores se já sabemos contar?

Tempo sugerido: 20 minutos

Orientações:

O objetivo desta atividade é fazer com que os alunos reflitam sobre as possibilidades que os computadores têm para processar grandes volumes de dados e que compreendam que, para determinadas tarefas como o processamento de dados censitários, os dispositivos computacionais são essenciais.

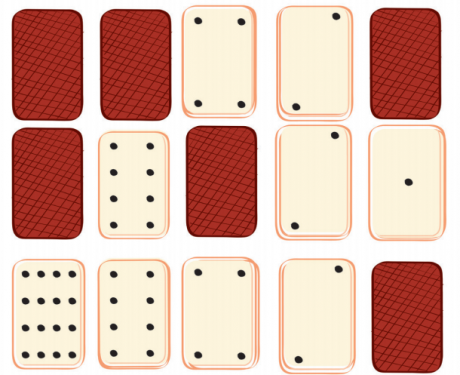

Começamos pedindo aos alunos para abrirem o material nas páginas 10 e 11, ou imprima aqui: folheto 1 e 2, e indicamos que para resolver esta atividade não podem utilizar nenhum dispositivo eletrônico como calculadoras, smartphones, computadores, etc. Pedimos que resolvam a primeira questão, na qual se encontram uma tabela com os dados de um hipotético censo dos habitantes do território brasileiro: província de residência, idade, escolaridade alcançada, uso ou não de computador e se tem trabalho ou está desempregado. Explicamos que cada linha da tabela corresponde a um indivíduo cadastrado. Por exemplo, o primeiro se refere a uma pessoa de 61 anos que mora em brasília, que concluiu o ensino médio, mas não foi à universidade -ou não a concluiu-, que não usa computador e que é desempregado.

Os alunos devem responder as três primeiras perguntas com base nos dados fornecidos: (i) Qual o número de indivíduos menores de 18 anos no nordeste do Brasil que terminou o ensino médio e tem um emprego?; (ii) Quantas pessoas com mais de 65 anos usam um computador?; e (iii) Qual o número de habitantes que não concluiu o ensino primário e tem um emprego?

Após fazer um compartilhamento, destacamos que, apesar de trabalharmos com poucos dados, várias coisas precisaram ser verificadas antes de encontrar as respostas. Então, dizemos a eles para continuar com as questões seguintes. Você verá uma tabela que contém os dados de 33 indivíduos. Dizemos a eles: “Repita o exercício, mas agora com esta tabela.” Alguns momentos depois, perguntamos: “O que acontece com você quando você faz o mesmo exercício, mas com mais dados?” É provável que não gostem da proposta e façam uma cara de aborrecimento. Continuamos: “É complicado para você ter que analisar isso sim. “Quanto tempo você acha que demoraria para fazer isso? E se fossem os dados de um censo real, como o que em 2020 no Brasil deu como resultado que há mais de 221 milhões de habitantes no país? ” Depois de discutir essas idéias com os alunos, perguntamos: “O que você acha que pode ser usado para processar esses volumes de informação?” A resposta é: “Computadores!”

Discuta com a turma:

Refletimos junto com os alunos sobre a velocidade com que os dados podem ser processados por meio de computadores. Embora fazer isso manualmente leve muito tempo, com um computador pode ser feito em alta velocidade. Além disso, comentamos que, ao controlar as informações manualmente, é muito provável que ocorram erros que mais tarde podem ser muito difíceis de rastrear.

Um pouco de história

Tempo sugerido: 20 minutos

Orientações:

Damos continuidade a aula iniciando uma conversa com os alunos perguntando-lhes: “Quando você acha que os computadores começaram a existir?” Ouvimos suas respostas e dizemos que os computadores já foram projetados no século 19, e mesmo muito antes de serem usados instrumentos que de uma forma ou de outra tornavam mais fácil fazer contas aritméticas. Dizemos a eles: “Nesta linha do tempo vamos marcar o aparecimento de seis computadores nos quais vocês vão investigar.” Assim, adicionamos à linha do tempo o ano de criação dos seguintes computadores: Babbage’s Analytical Engine (1837), Hollerith’s Tabulating Engine (1890), Colossus (1944), EDVAC (1946), Clementina (1960 ) e o Commodore VIC-20 (1980).

Pedimos aos alunos para abrirem o material nas páginas 12 e 13, ou imprima aqui: folheto 1 e 2, e pedimos que montem grupos de quatro para resolver a questão. É fornecida uma série de eventos históricos que devem estar relacionados aos computadores apresentados. Abaixo está uma breve revisão de cada um que serve para completar a atividade.

Máquina Analítica de Babbage

O matemático britânico Charles Babbage, a quem deve seu nome,

ele o projetou por volta de 1837. Naquela época, tabelas de números com referências eram usadas para realizar cálculos matemáticos em funções trigonométricas e logarítmicas. Babbage dedicou-se à tarefa de criar uma máquina que facilitasse a criação dessas tabelas e depois sofisticou seu design para poder realizar funções analíticas e todo tipo de cálculos, usando um formato semelhante ao dos teares da época. Seu desenho previa que a entrada de informações fosse realizada com cartões perfurados, diferentes unidades que realizavam cálculos aritméticos e um mecanismo de saída para registrar os resultados, que combinava o uso de um traçador de curvas e um sino.

Máquina de tabulação Hollerith

O mecanismo de tabulação foi criado pelo inventor americano Herman Hollerith em 1890. Ao contrário do mecanismo analítico de Babbage, ele poderia ser realizado. Ele foi projetado para processar mecanicamente os dados do censo que seria realizado nos Estados Unidos em 1890, uma vez que a tabulação manual e a análise dos resultados do censo anterior – em 1880 – haviam exigido mais de sete anos. Assim que foi construído, o governo dos Estados Unidos aprovou seu uso. Esta foi a primeira vez que o processamento mecânico de informações substituiu com sucesso as tarefas anteriormente realizadas manualmente. Os dados foram inseridos com cartões perfurados, que a máquina coletou e analisou para finalmente produzir resultados significativos.

Colossus

Durante a Segunda Guerra Mundial, diferentes unidades do exército nazista alemão se comunicaram usando mensagens criptografadas. Com o objetivo de decifrá-los, a Grã-Bretanha desenvolveu uma série de computadores chamados Colossus. Cada computador tinha cerca de 1.500 tubos de vácuo, lia cartões perfurados e podia armazenar valores. Além disso, era possível imprimir as informações de saída por meio de uma máquina de escrever. Esses computadores ocupavam mais de nove metros quadrados, e como ligá-los corria o risco de danificar as válvulas, costumavam mantê-los ligados.

EDVAC

Em 1946, o Laboratório de Pesquisa Balística dos Estados Unidos começou a desenvolver o computador EDVAC (Electronic Discrete Variable Automatic Computer). O EDVAC pesava quase 8.000 kg, ocupava uma sala inteira e usava um sistema binário para realizar operações matemáticas automaticamente. Podia ler e gravar fitas magnéticas, tinha memória, relógio, unidade de controle e unidade para operações aritméticas, entre outros componentes. Foi uma das primeiras máquinas em que foi implementado o modelo arquitetônico proposto pelo matemático de origem austro-húngaro John von Neumann, que ainda é usado na grande maioria dos computadores modernos.

Clementine

Clementina foi o primeiro computador a chegar à Argentina para fins acadêmicos e científicos. Chegou ao país em 1960 e se instalou em 1961 no Instituto de Cálculo da Faculdade de Ciências Exatas e Naturais, que funcionava no Pavilhão I da Cidade Universitária da Universidade de Buenos Aires. Foi adquirido por concurso público internacional graças ao esforço do matemático Manuel Sadosky, considerado o pai da informática na Argentina.

Commodore VIC-20

Para competir com os consoles de videogame, em 1980, a empresa Commodore comercializou um modelo de computador para uso pessoal. O Commodore VIC-20 foi o primeiro computador a atingir um milhão de vendas. Pelas suas características técnicas, só rodava softwares para fins educacionais e videogames. Porém, sua chegada massiva ao mercado nacional possibilitou que um grande número de pessoas investigassem seu funcionamento e se interessassem pela programação. Com um VIC-20, um jovem finlandês-americano chamado Linus Torvalds foi apresentado à computação, que anos depois criaria o sistema operacional Linux.

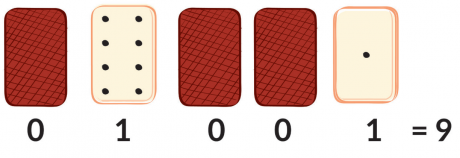

No arquivo, os fatos apresentados estão identificados com letras de A à J. A solução esperada é apresentada a seguir:

- Máquina analítica de Babbage -> A, B e F

- Máquina tabuladora de Hollerith -> E

- Colossus -> G

- EDVAC -> H

- Clementina -> D e I

- Commodore VIC-20 -> C e J

Assim que todos tiverem concluído a atividade, fazemos um brainstorming e fazemos perguntas para revisar e complementar o que os alunos investigaram. Alguns são mostrados abaixo a título de exemplo.

Quem você imagina que usou cada uma das máquinas analisadas?

Os primeiros cinco computadores – motor analítico de Babbage, tabulador de Hollerith, Colossus, EDVAC e Clementine – foram usados por equipes de profissionais: cientistas, técnicos, matemáticos, especialistas em cálculo, etc., que os usaram para resolver problemas cientistas e técnicos que exigiam muitos cálculos matemáticos, como a quantidade de combustível necessária para levar um foguete à lua ou determinar a melhor forma de estabelecer trajetórias de vôos para obter o máximo dos aviões e da tripulação de uma companhia aérea. Embora o Commodore VIC-20 exigisse certas habilidades, seu uso não se limitava a profissionais de TI e era semelhante ao que é oferecido aos atuais computadores desktop ou laptop.

Olhando as fotos e lendo as descrições, quais máquinas você acha que poderíamos ter na sala de aula?

Apenas o Commodore VIC-20, pois é o único com dimensões adequadas para uma sala de aula.

Por volta de que ano foi possível acessar um computador para uso pessoal?

Por volta de 1980. O Commodore VIC-20, que começou a ser comercializado a partir daí, foi um dos primeiros a ser comercializado em grande escala.

Discuta com a turma:

Refletimos com os alunos que os computadores já existem há muito tempo. Comentamos que o primeiro – e mesmo os de uma década atrás – tinha muito menos capacidade de computação do que qualquer smartphone atualmente. A ideia de fazer cálculos de forma mecânica despertou a humanidade durante séculos. Um dos instrumentos mais antigos conhecidos é o ábaco, que era uma ferramenta para fazer cálculos aritméticos simples. Acredita-se que tenha começado a ser usado por volta de 2.000 aC.

Computadores por todos os lados

Tempo sugerido: 40 minutos

Orientações:

Inicie a aula dizendo que o objetivo desta atividade é mostrar que, além de desktops e laptops, muitos dos artefatos com os quais interagimos no dia a dia também são computadores ou os contêm. Da mesma forma, o objetivo desta atividade é fazer com que os alunos descubram que diferentes tarefas que agora podem ser realizadas com um único computador – como as realizadas por um smartphone – anteriormente exigiam vários dispositivos diferentes.

Pedimos aos alunos para abrirem o material nas páginas 14 e 15, ou imprima aqui: folheto 1 e 2, e pedimos a eles que, aos pares, resolvem a primeira questão. Lá eles encontrarão uma tabela na qual deverão descrever cinco tarefas que realizam com smartphones e esclarecer com quais ferramentas eram realizadas antes da existência desse tipo de dispositivo. As respostas possíveis são fornecidas abaixo:

- Tirar fotos -> Uma máquina fotográfica.

- Escutar musica -> Rádio.

- Escrever um texto -> Máquina de escrever.

- Falar no telefone -> Telefone fixo.

- Iluminar quando fica sem luz -> Lanterna.

Depois de terem concluído a questão, compartilhamos as respostas. Anotamos as tarefas que os alunos identificaram no quadro e as discutimos com toda a classe. Se nenhum aluno menciona alguma das propostas que aparecem acima – tirar fotos, ouvir música, escrever texto, falar ao telefone e acender quando falta luz – nós os adicionamos à lista. Em seguida, comentamos: “Agora podemos fazer todas essas tarefas com uma única máquina. O que aconteceu antes da existência dos smartphones? Para a realização de cada uma delas, foi necessário um dispositivo projetado especificamente para esse fim.

Continuamos: “O que é, para você, um computador?” Provavelmente responderá que os computadores são desktops e laptops. Ouvimos as respostas e conduzimos a discussão para a conclusão de que os computadores são máquinas que manipulam diferentes tipos de informação, como textos, imagens e sons, por meio de diferentes programas, como tocadores de música, processadores de texto ou editores de imagens. “Então, um smartphone parece um computador para você?” Eles certamente responderão sim. Se alguns alunos ainda tivessem dúvidas, reforçamos a resposta: “Com o telefone tiramos fotos, lemos e escrevemos – por exemplo, quando usamos programas de mensagens instantâneas – e ouvimos música. Portanto, ele manipula imagens, texto e som. Além disso, fazemos cada atividade com um programa diferente ”.

Pedimos, então, que conclua a segunda tarefa. Existe uma série de artefatos que são computadores ou os contêm. Os alunos devem descrever, em cada caso, a função que desempenham. Além disso, eles devem descrever como as mesmas tarefas foram realizadas quando esses dispositivos não estavam funcionando com um computador. Exemplos de respostas possíveis são fornecidas abaixo.

Máquina de lavar automática

O computador embutido permite, por exemplo, escolher entre vários tipos de lavagens: intensa, roupa branca, pré-lavagem, roupa colorida, etc. Através de sensores, é possível determinar o peso da roupa, a temperatura, a dureza e a qualidade da água, etc., e com base nessas informações, definir a quantidade de sabão, o nível de água, a agitação e o tempo de lavagem necessários. para alcançar a eficiência máxima. As roupas eram previamente lavadas à mão.

Automóvel moderno

Você pode ter vários computadores. Por exemplo, regular o consumo de combustível para que seja ótimo e com baixa emissão de gases, diagnosticar avarias, auxiliar no estacionamento ou travar o motor em caso de acidente, entre outros. Antes, os carros eram apenas mecânicos, por isso não podiam diagnosticar falhas ou auxiliar o motorista em situações como estacionar.

Caixa eletrônico

Um computador executa o programa oferecendo opções de retirada, depósito, pagamentos, alterações de chave, etc. Além disso, comunica-se com o computador central do banco para informar sobre as operações realizadas e controla os componentes mecânicos que entregam dinheiro, recebem cheques, etc. Para fazer as operações que hoje são feitas nos caixas eletrônicos, antes era preciso ir ao banco onde as pessoas eram atendidas pelos funcionários.

Finalmente, fazemos um agrupamento e discutimos todas as respostas.

Discuta com a turma:

Para concluir, destacamos que, em nossas vidas, os computadores estão muito mais presentes do que costumamos acreditar. Essa é uma tendência que cresceu muito na última década e está em plena expansão, com velocidade crescente.]

Software e hardware

Tempo sugerido: 40 minutos

Orientações:

O objetivo desta atividade é que os alunos compreendam as diferenças entre software e hardware e a interação entre os dois.

Iniciamos a aula pedindo aos alunos que abram o material nas páginas 16 e 17, ou imprima aqui: Folheto 1 e 2 e pedimos que observem a imagem da primeira questão: um smartphone que na tela mostra os ícones de quatro aplicativos: Instagram – uma rede social voltada para a fotografia, onde as publicações devem ter uma imagem -; Aplicativo WhatsApp que permite enviar mensagens e fazer ligações pela Internet–; Google Maps –aplicação de mapas que permite pesquisar uma localização e dá instruções para se deslocar de um ponto de origem a um destino–; e YouTube – um aplicativo para assistir a vídeos na Internet.

Perguntamos a eles: “O que representam os ícones que você vê na tela?” Espera-se que palavras como programas, aplicativos ou simplesmente aplicativos apareçam. Pedimos, então, que conclua a primeira tarefa. Eles devem responder às perguntas abaixo, algumas das quais admitem mais de uma resposta.

Todos os aplicativos estão na imagem do smartphone desde o primeiro dia?

O WhatsApp geralmente não vem instalado nos telefones. No caso dos outros três – Instagram, YouTube e Google Maps -, dependendo da marca e modelo do telefone e da versão do sistema operacional que vem de fábrica, eles podem ou não estar disponíveis a partir do dia em que o telefone for usado. telefone pela primeira vez.

Como você instala os aplicativos que não vêm no telefone?

Os smartphones modernos possuem um aplicativo que permite o acesso a uma plataforma de distribuição (ou loja virtual) de onde os aplicativos podem ser baixados e instalados. No caso dos telefones que utilizam o sistema operacional Android, esse aplicativo é denominado Google Play; no caso de quem usa iOS, App Store.

Eles podem ser retirados do telefone?

Com poucas exceções, os aplicativos instalados podem ser desinstalados. Ao usar o Android, eles são desinstalados usando o mesmo programa usado para instalá-los, o Google Play; No iOS, você deve pressionar e segurar o ícone do aplicativo que deseja desinstalar e, após a opção de exclusão aparecer, selecioná-lo.

Você precisa ter esses aplicativos instalados para um telefone funcionar?

Não, um telefone funciona sem problemas mesmo quando os programas mencionados não estão instalados. Os aplicativos oferecem a possibilidade de fazer coisas diferentes, como compartilhar uma foto em uma rede social, assistir a vídeos na Internet, etc., mas não são parte constitutiva do telefone. Cada usuário instala aqueles que atendem a uma finalidade específica e são do seu interesse.

Depois de concluída a questão, fazemos um agrupamento e discutimos entre todas as ideias que surgirem. Então dizemos a eles: “Todos os aplicativos são peças de software. Software é o conjunto de componentes lógicos que fazem parte de um sistema de computador. Em geral, podemos pensar nisso como tudo o que é intangível sobre um computador. Por exemplo, podemos tocar no YouTube? Não nós não podemos. É o software que nos permite interagir com um computador e acessar as funções que nos interessam ”.

A seguir, pedimos-lhe que olhe para a imagem do “Com a sua permissão …” realçado no cartão. Continuamos: “O que você vê na imagem é uma tela para configurar as permissões do aplicativo WhatsApp. Para que servem essas licenças? ” Escutamos suas respostas e continuamos: “Estas são opções para conceder ou negar o acesso do aplicativo a diferentes componentes do telefone: a unidade de armazenamento, a câmera, o microfone, o telefone e o local, para o qual você precisa de energia usar o sistema de posicionamento global, geralmente chamado de GPS por sua sigla em inglês. Todos são componentes de hardware. Em contraste com o software, o hardware de um computador é o conjunto de todos os componentes físicos. Ou seja, aqueles que podemos tocar. No caso de alguns componentes como o GPS, para tocá-los seria necessário primeiro desarmar o telefone ”.

Pedimos que você trabalhe na segunda questão. Existem dúvidas sobre algumas diferenças entre software e hardware. Convidamos você a responder de acordo com o seu conhecimento prévio e, se necessário, fazer consultas na Internet. Aqui estão as respostas possíveis:

Quem cria software? O que é preciso para fazer isso?

Cada aplicação surge de alguém que a pensa e programa, seja um indivíduo, uma empresa, o Estado ou outro tipo de organização. Qualquer um pode aprender a codificar.

Qualquer pessoa pode criar hardware? O que é preciso para fazer isso?

Por serem componentes físicos, sua fabricação requer equipamentos especiais e muito conhecimento de engenharia. Normalmente são produzidos por empresas especializadas.

Todos os programas são gratuitos?

Existem aplicativos que são distribuídos gratuitamente e outros não. Alguns possuem uma versão paga e uma versão gratuita, mas esta última geralmente fornece acesso a apenas parte da funcionalidade do aplicativo, além de incluir anúncios que não serão exibidos se o aplicativo for adquirido.

Existe hardware grátis?

Sendo elementos com custos de fabricação, por exemplo, aquele derivado de iniciar uma máquina, comprar suprimentos, etc. e custos de distribuição, os componentes de hardware são principalmente pagos.

É difícil instalar programas?

Em geral, o novo software é fácil de instalar e testar, e você pode passar sem ele mais tarde, se não for o que você espera.

É fácil montar um smartphone?

Ao contrário da instalação de aplicações, a montagem e configuração do hardware de um telefone – e, em geral, de qualquer tipo de computador – exige um conhecimento muito específico da eletrônica, razão pela qual não é possível para a grande maioria das pessoas.

Discuta com a turma:

Refletimos com os alunos sobre como um computador requer componentes de hardware e software. Em geral, o software atua como um intermediário entre os componentes físicos e os usuários, pois permite que estes acessem diversas funcionalidades para realizar tarefas, como tirar fotos, escrever mensagens, etc.

Tempo sugerido: 5 minutos

Os alunos serão capazes de:

- Identificar as possibilidades que os computadores oferecem para processar grandes volumes de dados.

- Comparar o tempo que leva para processar informações com e sem um computador.

- Apresentar uma breve visão geral da história da computação.

- Identificar problemas que levaram à construção de alguns computadores.

- Reconhecer que muitos artefatos com os quais interagimos diariamente são ou contêm computadores.

- Mostrar que um grande número de tarefas pode ser realizado com um computador.

- Diferenciar hardware e software.

Referências Bibliográficas:

CASTELAN, J.; BARD, R. D. Implementação das metodologias ativas de

aprendizagem nos cursos presenciais de graduação. Revista Vincci, v. 3, n. 1,

p. 2-22, 2018.

MATTAR, J. Metodologias Ativas para a educação presencial blended e a

distância. São Paulo: Artesanato Educacional, 2017.

ZWICKER, M. R. G. A aprendizagem ativa e o cérebro: contribuições da

neurociência para uma nova forma de educar. In: SANTOS, C. M. R. G.;

Websites:

https://www.commonsense.org/