(1A-IC-17) – Trabalhar de maneira responsável e segura com outros de maneira online.

Competências da Base Nacional Curricular Comum (BNCC) Utilizadas

Esse plano de aulas tem como objetivo de conscientizar o aluno sobre os riscos da comunicação online e como podemos fazer isto de maneira segura.

Esta aula compõe os pilares de Letramento Tecnológico e Letramento Científico da metodologia Flylab da Barco Voador.

Site Seguro ou Inseguro?

Tempo sugerido: 45 minutos

Orientações:

Inicie a aula dizendo: Jovens e adultos costumam acessar um grande número de sites sempre que usam dispositivos conectados à Internet. As redes sociais, por exemplo, permitem que você troque curtidas, opiniões, notícias e links de forma massiva. Alguns desses links buscam estimular nossa curiosidade para que entremos em sites ou aplicativos web que estão fora da rede social.

Perguntamos aos alunos: “Quem gosta de visitar sites que mostram truques para resolver jogos? Quem faz download de aplicativos em seus celulares? Como saber se um como o Snapchat, Twitter ou Instagram é seguro?”

É importante diferenciar entre um aplicativo ou site seguro e outros que não o são. Distinguir avisos e notificações genuínos de falsos é vital para proteger nossos dados e dispositivos. Assim como a Internet aproxima conhecimento e culturas e facilita a troca de informações, ela também permite que pessoas mal-intencionadas configurem armadilhas para infectar nossos dispositivos.

Peça para os alunos abrirem nas páginas 1, 2, 3 e 4 do material, ou imprima aqui: Folheto 1, 2, 3 e 4. Pedimos que o aluno encontre as diferenças entre as duas capturas de tela das páginas mostradas e responda às perguntas da questão 1.

As diferenças importantes são três:

• Os endereços das páginas (URLs) são diferentes.

•O primeiro site aparece como seguro e o segundo como inseguro.

Rotas ou URLs são usados para acessar uma página ou recurso da Internet. Por exemplo, http://mail.google.com é o endereço do Gmail, o serviço de e-mail do Google. Nesta atividade, vamos nos concentrar naqueles que têm o texto entre “http: //” e a seguinte barra “/”.

Um URL consiste em uma sequência de letras, números e alguns símbolos. Todos os URLs devem ser lidos com as palavras separadas por pontos de trás para frente. A última palavra antes da barra “/” é conhecida como domínio de nível superior. No exemplo, seria “com”, o que indica que este é um site comercial. Existem outros domínios de nível superior como “edu”, “ar”, “org” e assim por diante.

Hierarquia de um nome de domínio:

- Com: Domínio de nível superior

- Google: Domínio de nível secundário (subdomínio de .com)

- Mail: Domínio de terceiro nível (subdomínio de google.com)

Seguindo a hierarquia dos componentes de um endereço da web, o domínio de nível superior é seguido pelo domínio de nível secundário. No exemplo que estamos analisando, o domínio de nível secundário corresponde à empresa Google.

Finalmente, existe um terceiro nível de domínio, o do email. Nesse caso, é o serviço de e-mail prestado pela empresa. Nos URLs maps.google.com e translate.google.com, “maps” e “translate” são os domínios de terceiro nível e correspondem aos serviços de mapeamento e tradução fornecidos pela empresa Google. A importância de prestar atenção à ordem é que a palavra localizada mais à direita é mais importante e se refere a algo maior.

Levando isso em consideração, se quiséssemos acessar um site ou serviço que dependia do aplicativo Snapchat e encontramos esses dois URLs: “something.snapchat.com” e “snapchat.algo.com”, qual devemos escolher? Devemos entrar no primeiro site, pois indica que o domínio é snapchat.com. Em contraste, o domínio “algo.com” é um domínio totalmente estranho ao Snapchat. Este endereço indicaria que existe uma empresa chamada “algo” que contém o aplicativo Snapchat, que é no mínimo suspeito.

O cadeado verde que aparece do canto esquerdo quando abrimos um link, indica que a comunicação é segura. Ou seja, ele usa criptografia. Ao clicar nele, serão apresentadas informações importantes sobre a comunicação e quem a verifica. Quando o cadeado verde não está presente, geralmente apenas o símbolo “¡” ou um cadeado vermelho aparece, o que indica que a conexão não é segura, pois não usa criptografia.

As informações privadas são freqüentemente enviadas ou recebidas e devem ser protegidas. Tanto ao fazer uma compra online quanto ao digitar uma senha para acessar uma rede social, há troca de dados entre o usuário e o site ou aplicativo. O envio de informações deve ser sempre protegido por mecanismos de criptografia. Além de prestar atenção ao URL do site que você está acessando, é importante verificar se as conexões são seguras.

Perguntamos aos alunos: “É possível que uma página não seja o que afirma ser? Pode ter a mesma aparência de uma marca, aplicativo ou empresa bem conhecida, mas ser falso? ” A resposta é sim. Ressaltamos que é importante verificar o domínio (URL) e verificar se a conexão é segura e está verificada.

“É possível que uma notícia ou mensagem que circula ou chega na Internet não seja verdadeira?” Sim. Há muito tempo existem, por exemplo, cadeias de mensagens que prometem prêmios ou que parecem ser sérias cadeias de arrecadação de fundos para pessoas com doenças. Muitos deles podem ser muito perigosos porque podem incluir links que, quando seguidos, permitem o download direto ou indireto de malware.

Um exemplo concreto é mostrado na questão 4 do arquivo do aluno. É uma rede que circula por meio de aplicativos de chat e redes sociais em que se promete premiar jogos gratuitos a quem os compartilhar e acessa o link http://mygamefavorite.freee.com.

Este link leva a uma página de esquema que baixa automaticamente um vírus. Observamos que este é um domínio muito suspeito porque termina em .freee.com e não está relacionado a “myfavoritegame”. É possível que uma mensagem ou e-mail não tenha sido enviado por quem aparece no remetente? Sim. Em muitos casos, isso é usado para phish e roubar senhas, como no exemplo da questão.

Discuta com a turma:

Refletimos com os alunos sobre a existência de impostores que, para confundir os usuários desavisados, usam sites com nomes tão próximos quanto possível aos de sites genuínos. Revisamos que, sempre que possível, é necessário: (i) verificar para onde aponta o link, botão, mensagem que está para ser clicada; (ii) se o site solicitar dados sigilosos, como senhas, e fizer sentido fazê-lo, caso em que tais informações só serão inseridas se a conexão for segura; (iii) se o site solicitar o download e / ou execução de um arquivo, ação que em geral deve ser evitada, a menos que seja um site de confiança suficiente e a situação o justifique; e (iv) se o que o site está dizendo, oferecendo ou propondo é genuíno.

Procedimentos e desenhos

Tempo sugerido: 40 minutos

Orientações:

Inicie a aula dizendo que um procedimento é uma parte de um programa maior que encapsula uma tarefa específica. Os procedimentos são freqüentemente usados para quebrar problemas complexos em partes mais simples. Além disso, eles são úteis para evitar a repetição de sequências de instruções idênticas em programas. Bem usados, eles melhoram significativamente a legibilidade dos programas.

Peça para os alunos abrirem o material nas páginas 25, 26 e 27, ou imprima aqui: Folheto 1, 2 e 3.

Nesta atividade, introduzimos a noção de procedimento e destacamos um de seus usos mais importantes: serve para dividir um problema em vários subproblemas mais simples; cada um é resolvido com um procedimento específico.

Começamos a aula lembrando-nos da linguagem de programação de setas usada na atividade “Vamos desenhar!”. do Capítulo “Algoritmos e programas”. Pedimos aos alunos que resolvam as instruções 1 e 2 do material. Eles têm que escrever um programa para desenhar a imagem mostrada na figura a seguir, que também indica uma possível solução. Assim que a tarefa for concluída, convidamos os alunos a escreverem seus programas no quadro e os analisamos juntos para ver se estão corretos.

Perguntamos aos alunos: “Olhando de perto a figura, você percebe partes que se repetem? Quantas vezes elas se repetem? O quadrado preto 2 × 2 é repetido 2 vezes Sugerimos que os alunos resolvam a instrução 3 da planilha, onde devem definir uma sequência de instruções que desenhe apenas um quadrado preto 2 × 2.

Independentemente de qual dos quadrados pretos é desenhado, as instruções para fazer os dois quadrados são as mesmas. Na computação, para evitar a repetição de partes de um programa, podemos usar procedimentos. Os procedimentos são definidos com um nome e uma sequência de instruções. É importante que o nome de um procedimento descreva apropriadamente a função que ele executa. Nesse caso, um bom nome pode ser “Desenhar Quadrado”.

Uma vez definidos, se pode recorrer aos procedimentos desde qualquer parte do programa. Para usá-los, uma chamada (ou invocação) é feita usando o nome do procedimento. Cada vez que um procedimento é chamado, as instruções que atribuímos a ele são executadas.

Instruímos os alunos a escreverem um programa para o mesmo desenho, mas desta vez usando o procedimento “Desenhar um quadrado”, que corresponde à instrução 4 do material.

O procedimento “Desenhar Quadrado” é chamado 2 vezes: uma ao iniciar e uma vez antes de terminar. Entre essas duas chamadas, o lápis é movido quatro vezes para a direita. Como pode ser visto, o uso de procedimentos resulta em programas mais curtos e legíveis. Além disso, neste caso, não nos permitiu escrever duas vezes a sequência de instruções para desenhar um quadrado preto.

Depois de terminar a atividade dos quadrados, propomos aos alunos que resolvam a questão 5 do material. Eles terão que criar um programa que desenhe o personagem Toad (A). O objetivo inicial é que eles resolvam a atividade sem o uso de procedimentos, para depois destacar a importância de usá-los para modularizar programas.

O desenvolvimento do programa levará muito tempo. Em seguida, pedimos aos alunos que compartilhem seus programas. Refletimos com eles: “Já imaginou se tivéssemos que criar um novo programa para cada um dos Toads que estão na imagem do material? Como os desenhos são diferentes? Eles são quase iguais: apenas a forma dos olhos muda. Explicamos que isso significa que, ao criar os programas para cada um dos Toads, eles devem repetir várias partes do programa que já criaram. Perguntamos a eles: “Como podemos dividir o problema principal em partes?” Dizemos que uma possibilidade é dividi-lo em três: “Desenhar chapéu”, “Desenhar rosto” e “Desenhar olhos”. Propomos aos alunos que realizem a questão 6 do material no qual é solicitado que criem um procedimento para cada uma das partes.

Partindo do princípio que os procedimentos já foram definidos, solicitamos aos alunos que resolvam a questão 7 do material de trabalho, onde deverão criar o programa que desenha a imagem (A) a partir dos procedimentos criados para cada uma das peças. Um programa possível para desenhar o Toad clássico usando procedimentos é o seguinte:

Posicionar chapéu

Desenhar chapéu

Posicionar rosto

Desenhar rosto

Posicionar olhos

Desenhe os olhos

Os procedimentos “Posicionar chapéu”, “Posicionar rosto” e “Posicionar olhos” consistem na sequência de instruções que posicionam o lápis no lugar certo para poder desenhar cada parte do Toad. Esta posição depende de como os alunos definiram cada um dos procedimentos de desenho. Eles não são obrigados a definir procedimentos de posicionamento; é aceitável que as instruções necessárias para posicionar a caneta pareçam “soltas” no programa que desenha o Toad.

Conforme observado antes, se você comparar o Toad na figura (A) com aqueles nas figuras (B) e (C), você pode ver que eles diferem apenas no formato dos olhos. Portanto, os procedimentos “Posicionar chapéu”, “Desenhar chapéu”, “Posicionar rosto” e “Desenhar rosto” já criados podem ser reaproveitados para as demais variantes do desenho, que é o que é solicitado aos alunos na questão 8 do material.

Discuta com a turma:

Revimos com os alunos que nesta atividade foram criados procedimentos para coisas diferentes. Primeiro, era possível não escrever repetidamente sequências de instruções idênticas. Escrevemos um único procedimento para desenhar um quadrado preto, que chamamos duas vezes a partir do programa principal. Por outro lado, usamos procedimentos para dividir um problema em partes menores. Desta forma, alcançamos programas mais modularizados e fáceis de ler. Por fim, também foi visto que um procedimento definido em um determinado contexto pode então ser utilizado em outro; neste caso, fazer diferentes versões do personagem Toad.

O Sistema Binário

Tempo sugerido: 20 minutos

Orientações:

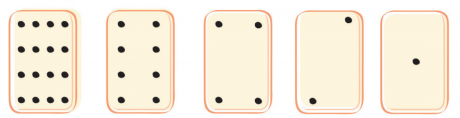

Para esta atividade precisaremos de um conjunto de cinco cartas de tamanho A4 ou maior para que toda a classe possa observá-las facilmente. Cada cartão possui um ou mais pontos em um lado e nada no verso, conforme mostrado na figura a seguir:

Apresentamos os cartões à turma e escolhemos cinco alunos para segurá-los na frente dos demais. Os cartões devem estar na ordem mostrada na ilustração, mas a classe deve ver apenas o verso dos cartões. Ou seja, os pontos devem ser ocultados do resto da classe.

Pedimos ao aluno que está segurando a carta com um único ponto que a vire e, a seguir, solicitamos ao aluno ao lado dele. Antes de pedir ao terceiro aluno para virar o cartão, perguntamos à turma: “Quantos pontos você acha que o terceiro cartão terá?” Eles provavelmente responderão: “Três”. Pedimos ao terceiro aluno que vire sua carta, que contém quatro pontos. Cada cartão tem o o dobro de pontos do cartão à sua direita. Repetimos a pergunta, mas agora sobre a quarta carta a descobrir e, em seguida, sobre a quinta. Neste ponto, espera-se que os alunos sejam capazes de deduzir que eles têm oito e dezesseis pontos, respectivamente.

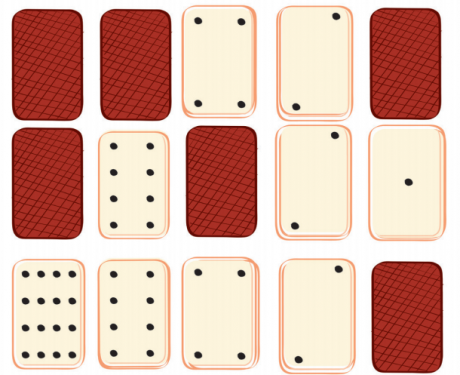

Após esta apresentação, peça aos alunos para abrirem o material nas páginas 28, 29, 30 e 31, ou imprima aqui: Folheto 1, 2, 3 e 4. E peça que recortem os cartões. Então, perguntamos a eles: “Como você pode tornar visíveis apenas 22 pontos?” Esperamos que eles proponham a seguinte solução.

Ao resolver essa questão, sugerimos que representem outras quantidades, como 6, 11 e 30. Para responder corretamente, eles devem organizar as cartas da seguinte maneira.

Perguntamos: “Você consegue pensar em um número que não pode ser representado?” Qualquer número maior ou igual a 32 não pode ser representado, pois o total de pontos com as 5 cartas é 31. “Como você pode representar zero?” Com todas as cartas viradas para baixo. “E o 31?” Com todas as cartas voltadas para cima.

A seguir, pedimos aos alunos que formem grupos de 5. O desafio que se propõe é que, a partir das cartas, represente todos os números entre 0 e 31 em ordem, um após o outro. Um deles deve manipular as cartas enquanto os demais observam cuidadosamente como as cartas mudam de lado, notando que algumas são mais usadas do que outras.

Com nossa ajuda, os alunos devem descobrir alguns padrões. Por exemplo, cada carta vira metade das vezes que a carta à sua direita. Além disso, eles podem perceber que uma em cada duas vezes precisam usar o cartão de ponto único. Aqui podemos relacionar o conceito matemático de paridade: cada vez que a carta com um ponto estiver voltada para cima, estaremos representando um número ímpar e cada vez que estiver voltada para baixo, um número par.

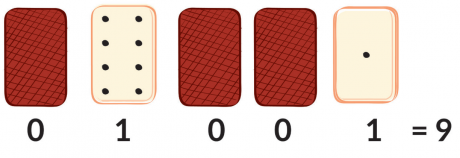

Por fim, mostramos que usar apenas os símbolos 0 e 1 é suficiente para expressar todos os números que podem ser representados com as cartas. Para isso, copiamos o seguinte desenho no quadro.

Salientamos aos alunos que por baixo de cada carta virada para cima existe um 1 e por baixo de cada carta virada para baixo, um 0. Utilizamos estes valores para indicar os dois estados possíveis em que uma carta pode estar: virada para cima e virada para baixo. Mesmo se apagarmos os cartões, a informação sobre se cada um estava voltado para cima ou para baixo é codificada na sequência de bits.

Discuta com a turma:

Dizemos aos alunos que os computadores usam apenas dois valores para representar todas as informações que manipulam. Em geral, vamos nos referir a esses valores usando os símbolos 0 e 1. Internamente, os circuitos eletrônicos do computador usam dois níveis de tensão diferentes.

Tempo sugerido: 5 minutos

Orientações:

Neste capítulo, os alunos deram continuação a máquina de desenhos, entenderam o que é procedimento e o sistema de numeração binária.

Os alunos serão capazes de:

- Entender o que significa procedimento.

- Colocar em prática a divisão de tarefas como uma técnica de programação

- Entender o sistema de numeração binária.

- Construir números binários a partir de números decimais.

Referências Bibliográficas:

CASTELAN, J.; BARD, R. D. Implementação das metodologias ativas de

aprendizagem nos cursos presenciais de graduação. Revista Vincci, v. 3, n. 1,

p. 2-22, 2018.

MATTAR, J. Metodologias Ativas para a educação presencial blended e a

distância. São Paulo: Artesanato Educacional, 2017.

ZWICKER, M. R. G. A aprendizagem ativa e o cérebro: contribuições da

neurociência para uma nova forma de educar. In: SANTOS, C. M. R. G.;

Websites:

https://www.commonsense.org/